Chiến dịch tấn công chuỗi cung ứng GlassWorm đã quay trở lại với một cuộc tấn công phối hợp mới, nhắm vào hàng trăm gói, kho lưu trữ và tiện ích mở rộng trên GitHub, NPM, VSCode và OpenVSX.

Các nhà nghiên cứu tại các công ty an ninh mạng Aikido, Socket, Step Security và cộng đồng OpenSourceMalware đã cùng nhau xác định 433 thành phần (component) bị xâm phạm trong tháng này, trong các cuộc tấn công được cho là do GlassWorm gây ra.

Bằng chứng về việc một tác nhân đe dọa duy nhất điều hành các chiến dịch GlassWorm trên nhiều kho lưu trữ mã nguồn mở đã dần được hé lộ, bởi việc sử dụng cùng một địa chỉ blockchain Solana được dùng cho hoạt động liên lạc với máy chủ điều khiển và ra lệnh (C2), các phần mềm độc hại giống hệt nhau hoặc có chức năng tương tự và cơ sở hạ tầng được chia sẻ.

GlassWorm được phát hiện lần đầu tiên vào tháng 10/2025, khi tin tặc sử dụng các ký tự Unicode “vô hình” để che giấu mã độc thu thập dữ liệu ví tiền điện tử và thông tin đăng nhập của nhà phát triển. Chiến dịch này tiếp tục diễn ra nhiều đợt và mở rộng sang cả cửa hàng VSCode chính thức của Microsoft, cũng như kho lưu trữ OpenVSX được sử dụng bởi các IDE không còn hỗ trợ.

Các hệ thống macOS cũng bị nhắm mục tiêu, bằng cách cài đặt các phần mềm độc hại cho Trezor và Ledger, sau đó nhắm mục tiêu vào các nhà phát triển thông qua các tiện ích mở rộng OpenVSX bị xâm phạm.

Tuy nhiên, chiến dịch tấn công mới nhất của GlassWorm lan rộng hơn nhiều và đã ảnh hưởng đến: 200 kho lưu trữ Python trên GitHub, 151 kho lưu trữ JS/TS trên GitHub, 72 tiện ích mở rộng VSCode/OpenVSX và 10 gói NPM.

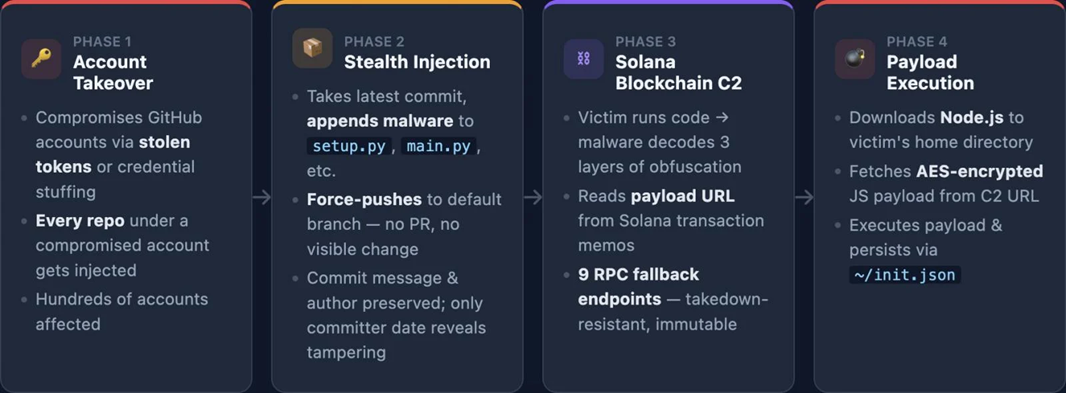

Sự xâm nhập ban đầu xảy ra trên GitHub, nơi các tài khoản bị chiếm đoạt để ép buộc đẩy các commit độc hại. Sau đó, các gói và tiện ích mở rộng độc hại được phát hành trên NPM và VSCode/OpenVSX, sử dụng code làm rối (các ký tự Unicode vô hình) để tránh bị phát hiện.

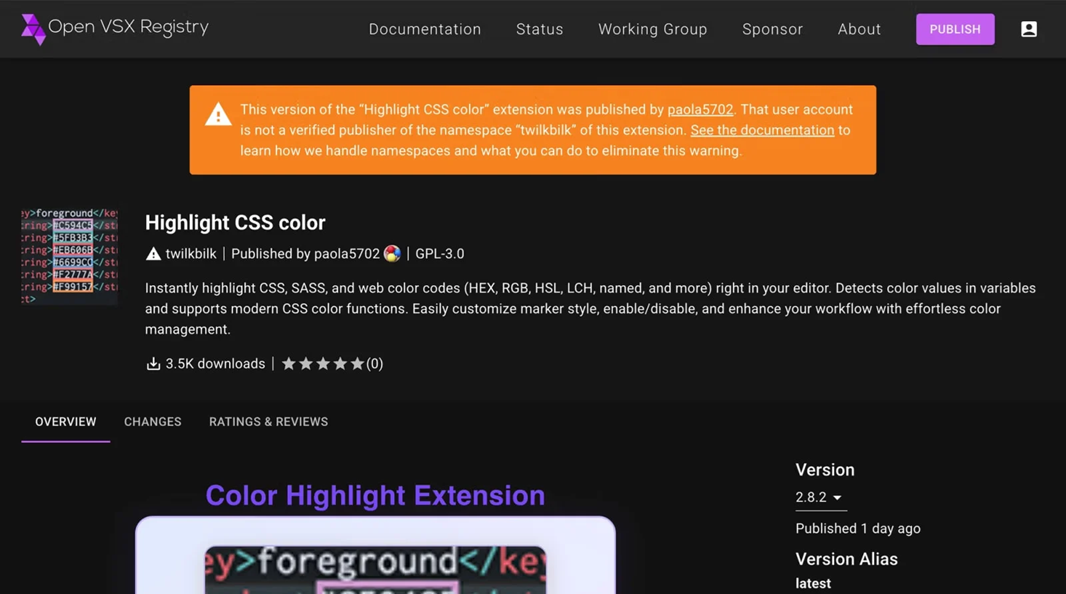

Gói phần mềm độc hại trên OpenVSX

Trên tất cả các nền tảng, blockchain Solana được truy vấn cứ mỗi năm giây để tìm các lệnh mới. Theo Step Security, từ ngày 27/11/2025 đến ngày 13/3/2026, đã có 50 giao dịch mới và chủ yếu để cập nhật URL dữ liệu.

Các chỉ dẫn được nhúng dưới dạng ghi chú trong các giao dịch, dẫn đến việc tải xuống Node.js runtune và thực thi một phần mềm đánh cắp thông tin dựa trên JavaScript.

Chuỗi tấn công GlassWorm

Phần mềm độc hại này nhắm mục tiêu vào dữ liệu ví tiền điện tử, thông tin đăng nhập và access token, khóa SSH và dữ liệu môi trường phát triển.

Phân tích các ghi chú trong mã nguồn cho thấy GlassWorm được điều khiển bởi các tác nhân đe dọa nói tiếng Nga. Ngoài ra, phần mềm độc hại này sẽ bỏ qua quá trình thực thi nếu hệ thống phát hiện ngôn ngữ lập trình tiếng Nga. Tuy nhiên, dữ liệu này chưa đủ để xác định nguồn gốc một cách chắc chắn.

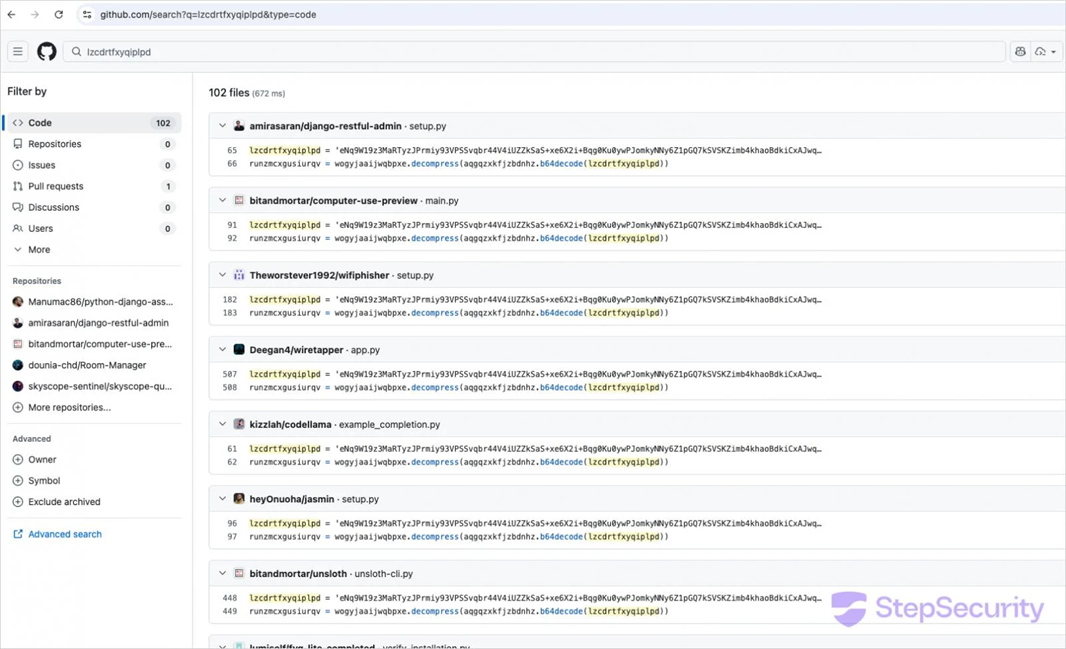

Step Security khuyến cáo các nhà phát triển cài đặt gói Python trực tiếp từ GitHub hoặc chạy các kho lưu trữ được sao chép nên kiểm tra các dấu hiệu bị xâm nhập, bằng cách tìm kiếm trong mã nguồn của họ biến đánh dấu “lzcdrtfxyqiplpd”, một chỉ báo của phần mềm độc hại GlassWorm.

Các tệp GitHub độc hại

Các nhà nghiên cứu cũng khuyến nghị nên kiểm tra hệ thống xem tệp ~/init.json, được sử dụng để duy trì trạng thái, cũng như các cài đặt Node.js bất thường trong thư mục chính (ví dụ: ~/node-v22*) hay không.

Ngoài ra, các nhà phát triển nên tìm kiếm các tệp i.js đáng ngờ trong các dự án được sao chép gần đây và xem xét lịch sử commit của Git để tìm các bất thường, chẳng hạn như các commit có ngày của người thực hiện commit mới hơn đáng kể so với ngày của tác giả ban đầu.